L’articolo spiega un modo semplice su come configurare il sistema di controllo navigazione gratuito di OpenDNS (filtro web/URL e traffico pericoloso) e come configurare pfSense e OPNsense per obbligare i client della rete ad utilizzare tale servizio.

Il servizio gratuito di OpenDNS può svolgere funzioni di base e purtroppo i servizi a pagamento hanno costi proibitivi.

Hardware utilizzato

L’hardware utilizzato per i test era composto di 4GB RAM disco da 16GB e Sk di rete 10/100/1000:

Implementato anche con hardware di caratteristiche superiori:

- Appliance Small UTM 2 + WIFI

Installazione e configurazione

I passaggi per poter configurare il sistema sono:

- Iscriversi al servizio OpenDNS

- Configurare OpenDNS aggiungendo l’IP pubblico della Vs. connessione Internet e con le policy desiderate.

- su pfSense, attivare il servizio di DNS forwarding (no DNS resolver) con opzione di forwarding attivata, impostare i DNS di pfSense su quelli di OpenDNS.

- Creare regole per permettere accesso solo sui DNS del pfSense (in alternativa si possono usare direttamente quelli di OpenDNS)

- Configurare come server DNS, l’IP del pfSense sul DHCP e sui sistemi che non usano il DHCP.

In particolare:

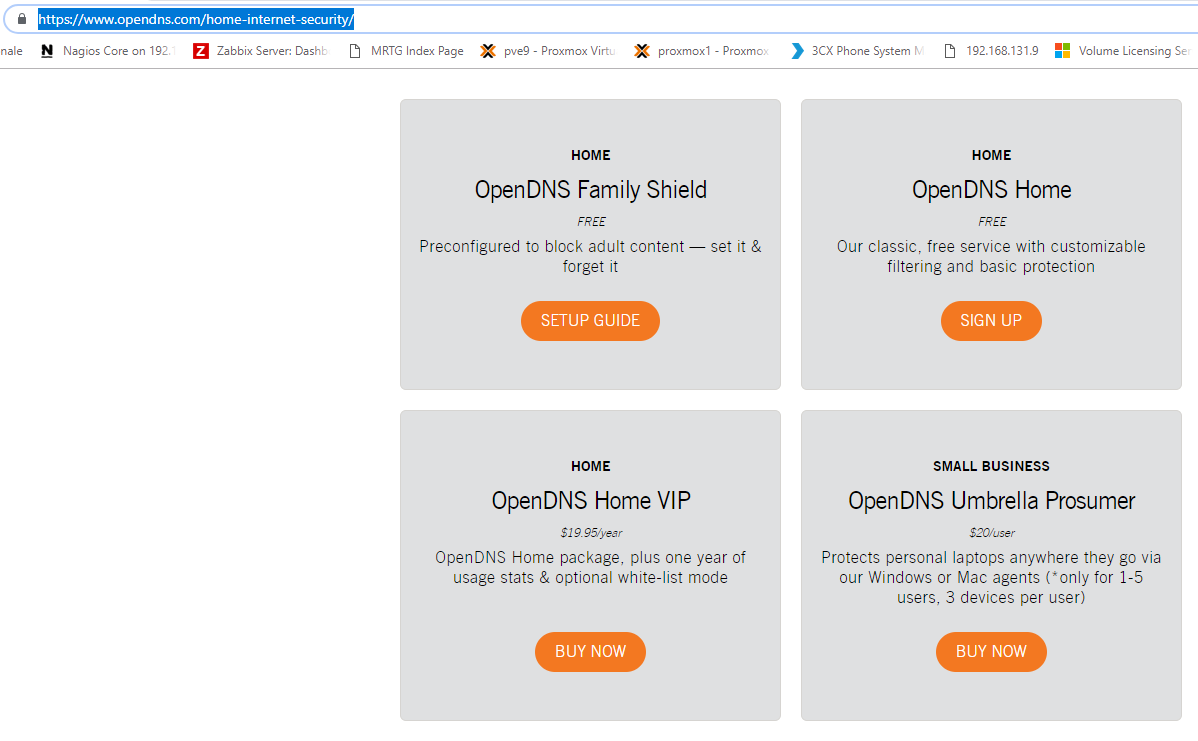

Collegatevi al sito Opendns: https://www.opendns.com/home-internet-security/

Scegliete il servizio desiderato, per esempio OpenDNS Home

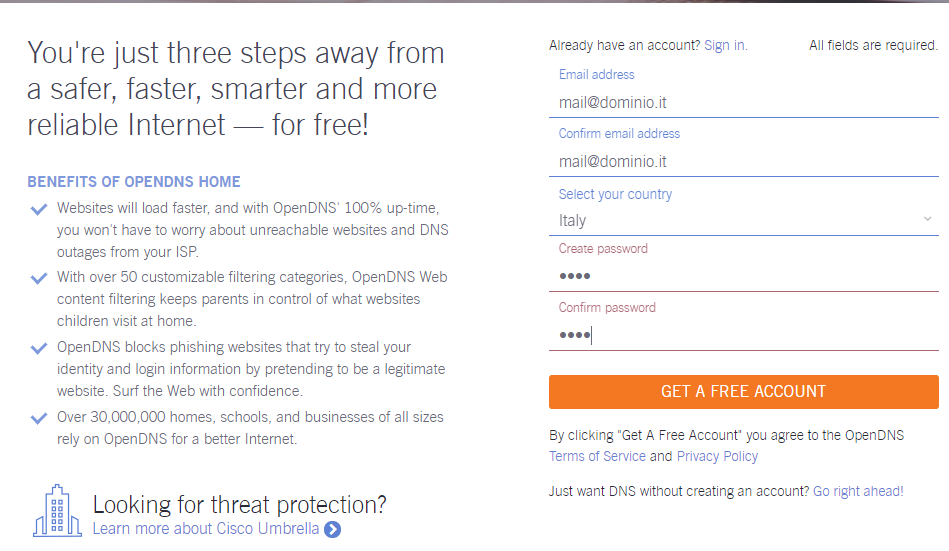

Inserire i Vs dati (Nota. La password deve avere una lunghezza minima di 8 caratteri, avere almeno una lettera maiuscola una minuscola un carattere speciale e un numero. [i.e. Atlante-123])

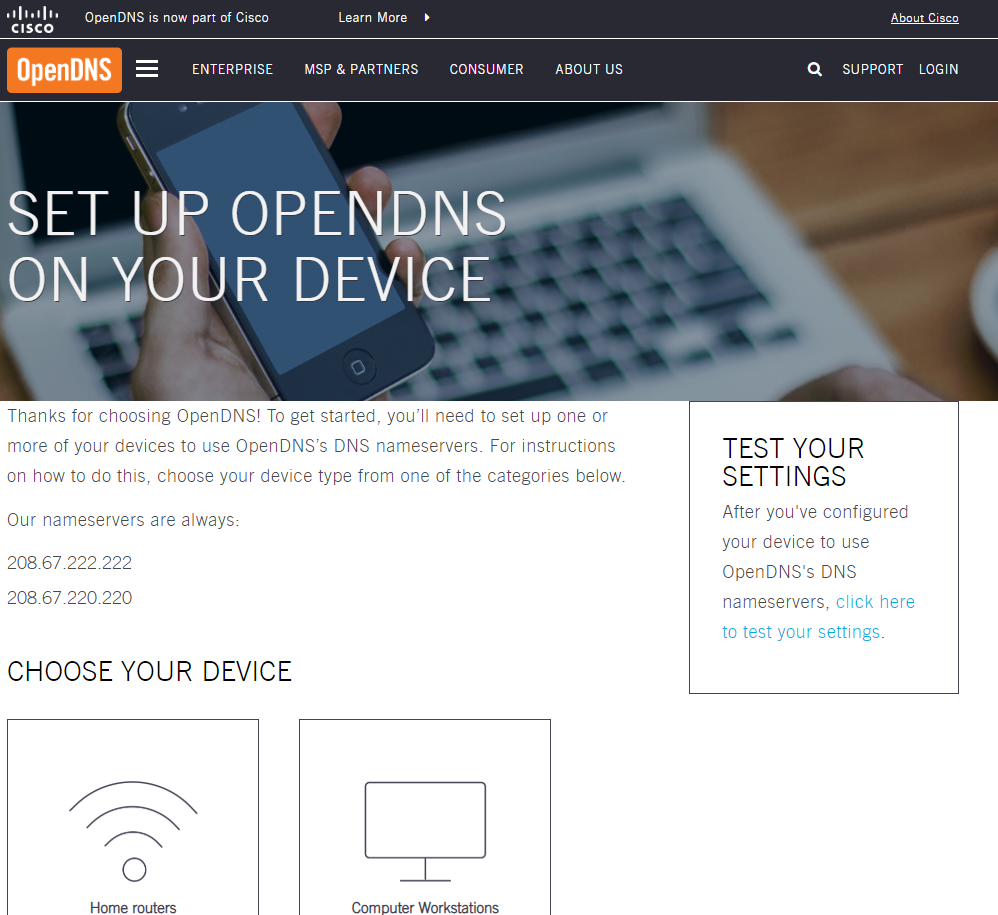

Verrete rediretti alla pagina come in figura qui sotto.

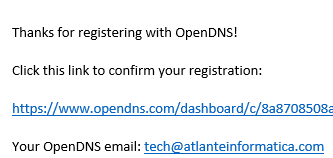

Vi arrivera’ una email, cliccate sul link per attivare l’account.

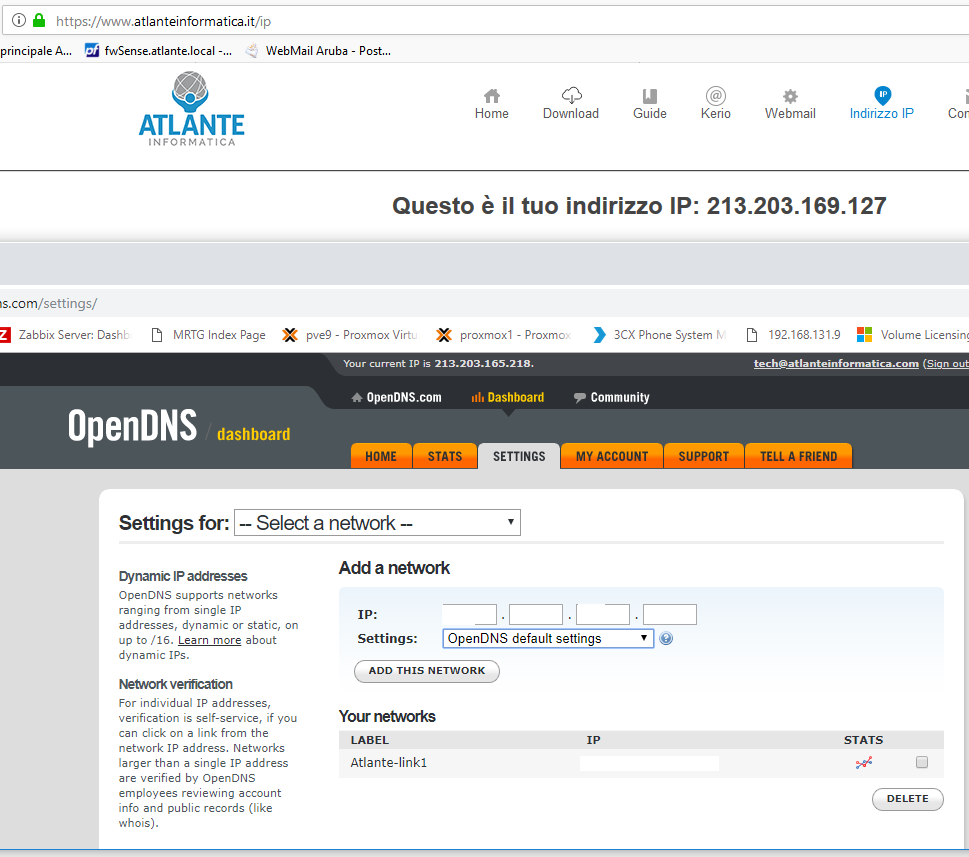

Dal sito di OpenDNS “https://www.opendns.com/” cliccate su login ed inserite il Vs user(email) e passwordAggiungete l’ip pubblico della vs rete (per sapere quale e’ andate sul sito www.atlanteinformatica.it/ip)

Nota. Dovete essere su un pc che si presenta con tale ip.

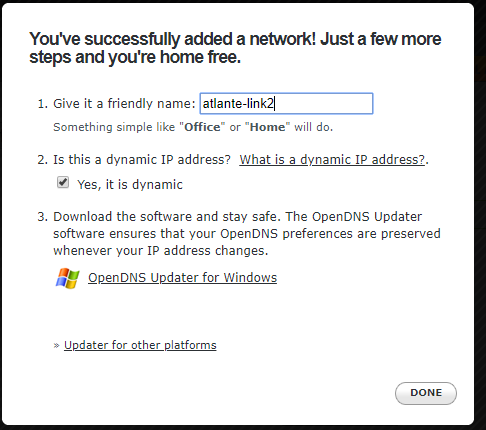

Quindi inserite nome a scelta e se avete un ip statico deselezionate “yes, it is dynamic”. Altrimenti seguite le istruzioni

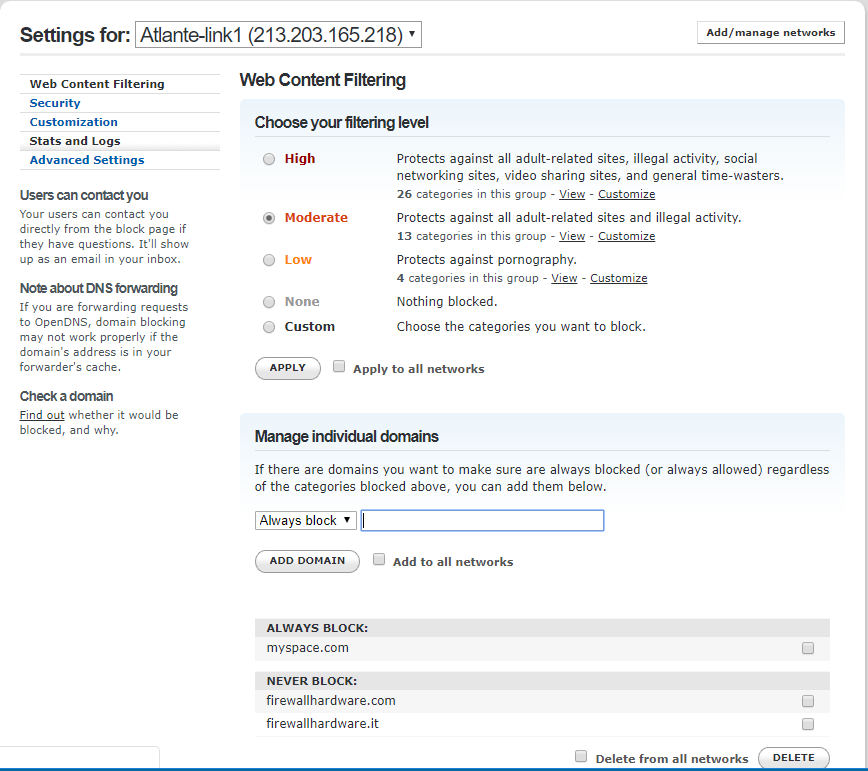

quindi configurate la pagina successiva secondo le VS esigenze.

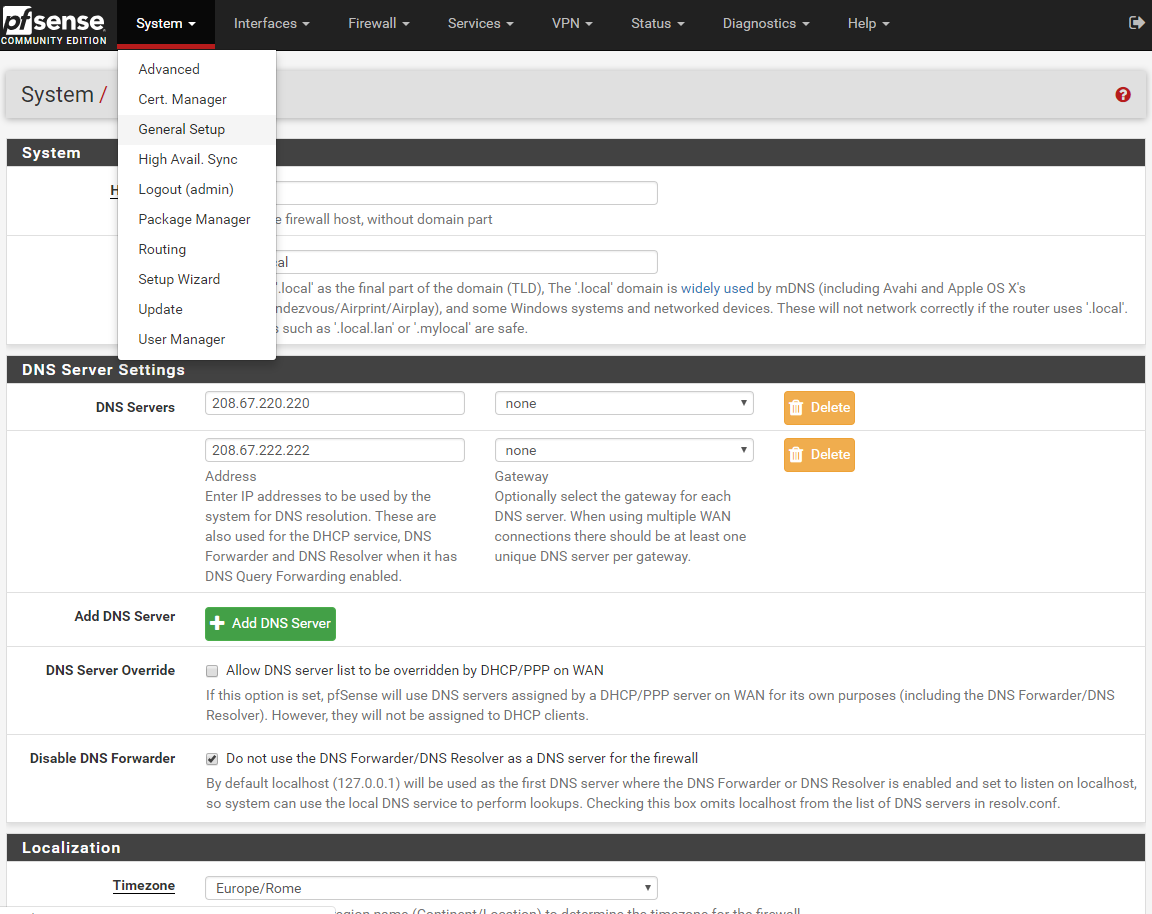

Su pfSense inserire i DNS di OpenDNS (System->General Setup: DNS Server Setting). Inserire 208.67.222.222 e 208.67.220.220

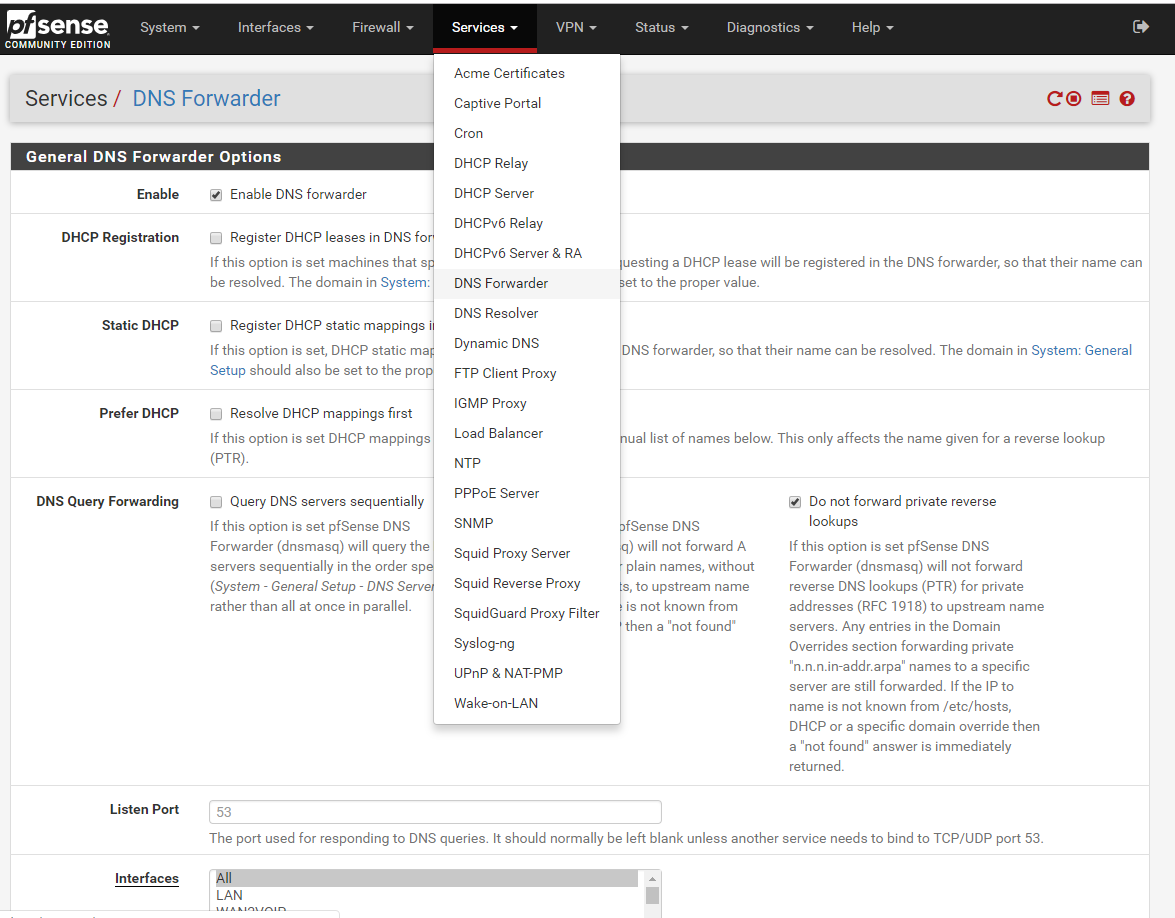

Disattivare DNS Resolver

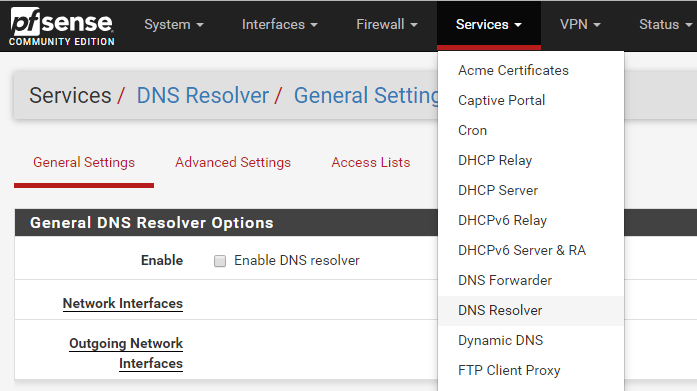

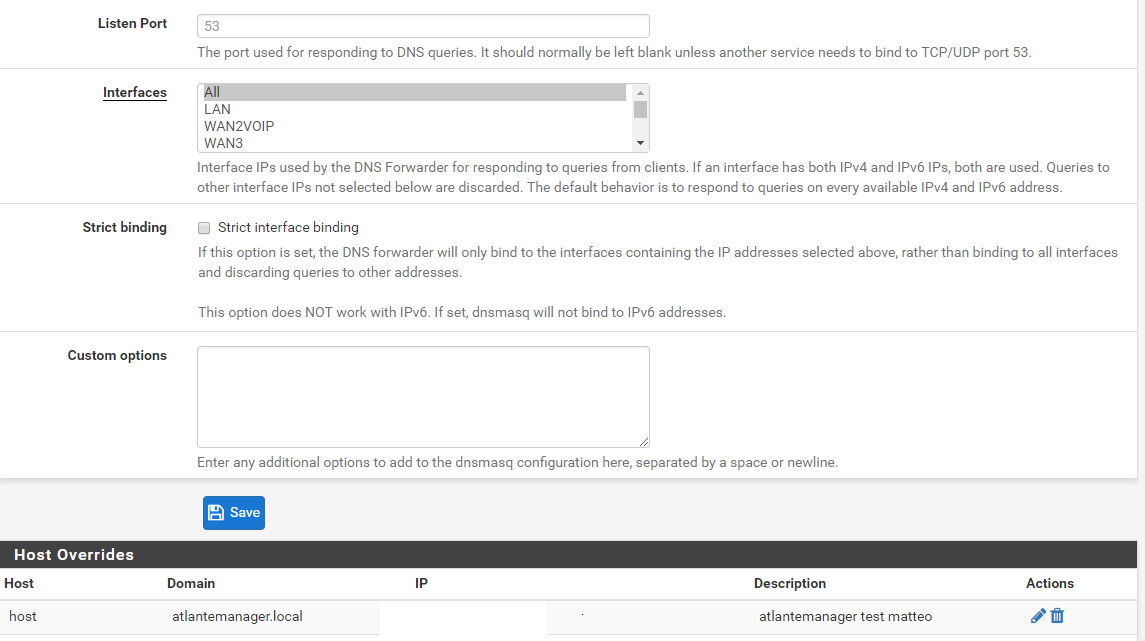

Attivare e configurare DNS Forwarder. Spuntare “Enable DNS forwarder”, su interface selezionare “all”,

Obbligare gli utenti ad utilizzare il DNS di pfSense o di OpenDNSCi sono vari modi, qui di seguito ne vediamo uno

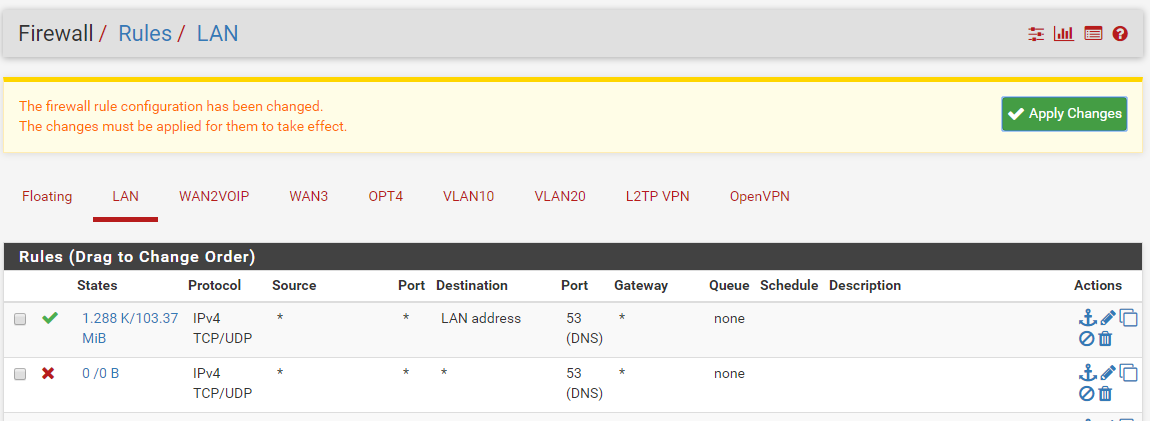

Creare due regole sull’interfaccia LAN, una che permette l’interrogazione sulla 53/UDP (la porta DNS) verso il firewall e una successiva (l’ordine e’ importante) che blocca tutti gli altri accessi alla 53/UDP (DNS). Quindi inserire sui sistemi e sul DHCP, come DNS-server, l’IP del pfSense

In questo modo tutti gli apparati (PC,Server, ecc.) saranno costretti ad usare il DNS del pfSense, il quale effettuerà’ il port forwarding verso i DNS di OpenDNS. Da qui tutti i siti non desiderati verranno bloccati.

Nota1: Al posto delle regole descritte qui sopra, si può’ ottenere un risultato analogo effettuando una ridirezione di tutte le richieste DNS verso l’IP del PFSense.

Nota2: Con un sistema analogo si possono obbligare i sistemi ad usare direttamente l’IP del DNS di OpenDNS (invece di usare l’IP del PFSense come DNS, bisogna usare 208.67.222.222 e 208.67.220.220)

Nota2: Tale sistema non blocca la navigazione diretta su IP.

Nota3: Testato su PFSense 2.4.3

Data, 17 oct 2018